📘 Novos Registros DNS Disponíveis no Plesk - Ajuda Inetweb - Base de Conhecimento

📘 Novos Registros DNS Disponíveis no Plesk

A seguir você encontra o que cada registro permite, seus campos, como funcionam e para que servem.

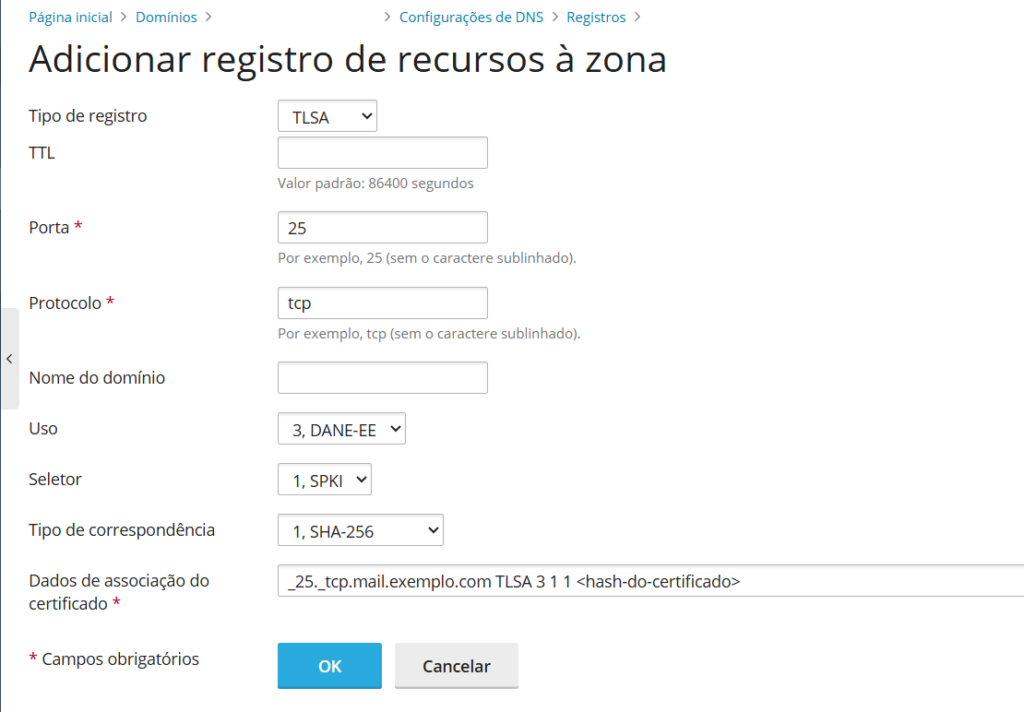

🔒 1. Registro HTTPS

O registro HTTPS é utilizado para configurar políticas de conexão segura para navegadores e dispositivos, substituindo gradualmente registros mais antigos como SRV, CNAME e até algumas definições do HTTP/2 e HTTP/3.

Ele informa aos navegadores como o domínio deve ser acessado via HTTPS, incluindo priorização, protocolos suportados e endereços sugeridos.

✔️ O que o registro HTTPS permite?

O registro HTTPS permite:

- Forçar o uso de conexões seguras HTTPS.

- Especificar a prioridade do endpoint (qual servidor o navegador deve preferir).

- Definir o host de destino (domínio ou subdomínio preferencial).

- Informar portas alternativas (ex.: 443, 8443).

- Definir os protocolos suportados, como:

h3,h3-29→ HTTP/3h2→ HTTP/2http/1.1

- Forçar o navegador a usar somente determinados protocolos.

- Fornecer sugestões de endereços IPv4 e IPv6 para otimizar a conexão.

- Melhorar latência e desempenho utilizando padrões modernos (HTTP/3 + QUIC).

✔️ Explicação dos campos do Plesk:

| Campo | O que significa |

|---|---|

| Nome do domínio | O domínio ou subdomínio que receberá a regra HTTPS. |

| TTL | Tempo de cache do registro. |

| Prioridade | Define qual endpoint deve ser considerado mais importante (1 = prioridade muito alta). |

| Host de destino | Para onde a conexão segura deve ser direcionada. Em branco = o próprio domínio. |

| Porta de destino | Porta HTTPS preferida (ex.: 443 ou 8443). |

| Protocolos | Protocolos suportados. Pode incluir HTTP/3, HTTP/2 etc. |

| Forçar o uso dos protocolos especificados | Obriga o navegador a utilizar SOMENTE os protocolos da lista. |

| Sugestão de IPv4 | IPs opcionais para otimizar acesso ao serviço. |

| Sugestão de IPv6 | Mesma função, porém para IPv6. |

🖼️ Campo ilustrativo

________________________________________________________________________________________________________________

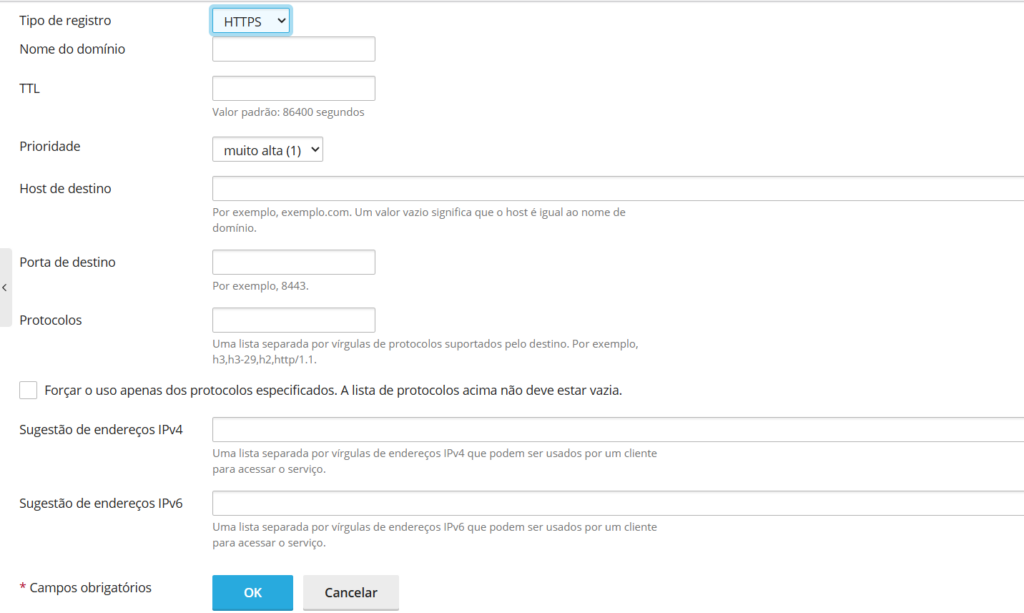

🛡️ 2. Registro CAA

O registro CAA (Certification Authority Authorization) define quais autoridades certificadoras (CAs) têm permissão para emitir certificados SSL/TLS para o domínio.

Isso impede que qualquer CA crie certificados indevidos para o domínio.

✔️ O que o registro CAA permite?

- Autoriza quais CAs podem emitir certificados (ex.: Let’s Encrypt, Sectigo).

- Bloqueia emissões indevidas de certificados SSL.

- Aumenta a segurança TLS do domínio.

✔️ Explicação dos campos no Plesk:

| Campo | Significado |

|---|---|

| Nome do domínio | Domínio onde a política CAA será aplicada. |

| TTL | Tempo de vida do registro. |

| Marcar | Tipo de permissão, geralmente “issue”, “issuewild” ou “iodef”. |

| Valor | A CA autorizada (ex.: letsencrypt.org). |

✔️ Exemplo real:

CAA 0 issue "letsencrypt.org"🖼️ Campo ilustrativo

________________________________________________________________________________________________________________

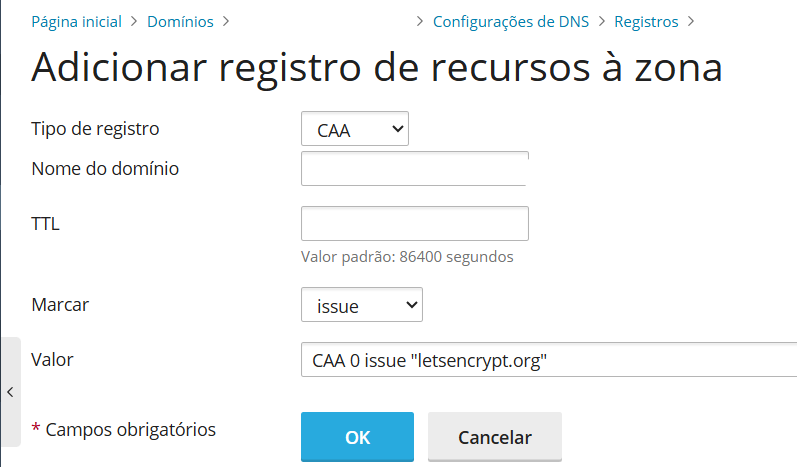

🔐 3. Registro TLSA (DANE)

O registro TLSA funciona junto do DNSSEC e permite validar certificados TLS diretamente via DNS.

É amplamente utilizado em servidores de e-mail, SMTP TLS e serviços críticos.

✔️ O que o registro TLSA permite?

- Amarrar o certificado TLS ao DNS, evitando certificados forjados.

- Garantir autenticação criptográfica adicional.

- Evitar ataques MitM, garantindo que o servidor é realmente o correto.

- Habilitar DANE para SMTP, IMAP, POP e serviços TCP.

✔️ Explicação dos campos do Plesk:

| Campo | Significado |

|---|---|

| Porta* | Porta atendida pelo serviço (ex.: 25, 465, 993). |

| Protocolo* | Usualmente tcp. |

| Nome do domínio | Serviço alvo (ex.: _25._tcp.mail.dominio.com). |

| Uso | Define como o certificado será validado. Ex.: 3 (DANE-EE). |

| Seletor | Qual parte do certificado será usada: 0 = Certificado, 1 = SPKI. |

| Tipo de correspondência | Hash usado: 1 = SHA-256. |

| Dados de associação do certificado* | Hash do certificado SSL real do serviço. |

✔️ Exemplo:

_25._tcp.mail.exemplo.com TLSA 3 1 1 <hash-do-certificado>🖼️ Campo ilustrativo